摘要:本文揭示了手机挖矿骗局的全过程,揭示了数据整合与技术的双刃剑效应。通过手机挖矿骗局的实际案例,分析了骗子如何利用技术手段诱导受害者参与非法挖矿活动,导致财产损失。文章也强调了数据整合在带来便利的同时,也需注意其潜在风险,避免陷入类似骗局。提醒公众提高警惕,防范类似手机挖矿骗局的发生。

本文目录导读:

项目背景

随着区块链技术的普及和虚拟货币的火热发展,越来越多的人开始关注并参与挖矿活动,在这一热潮中,一些不法分子利用人们对挖矿的盲目崇拜和对新技术的无知,通过手机挖矿骗局进行非法牟利,本文将全面分析手机挖矿骗局的全过程,揭示其背后的真相,并强调数据整合在其中的重要性以及面临的挑战与应对策略。

数据整合的重要性

在手机挖矿骗局中,数据整合起到了至关重要的作用,通过收集和分析用户的个人信息、交易记录等数据,骗子能够精准地掌握受害者的需求和习惯,进而制定更具针对性的诈骗策略,数据整合还有助于骗子构建庞大的用户网络,为后续的技术操作提供基础,了解数据整合的重要性对于防范手机挖矿骗局具有重要意义。

技术特点

手机挖矿骗局的技术特点主要包括以下几个方面:

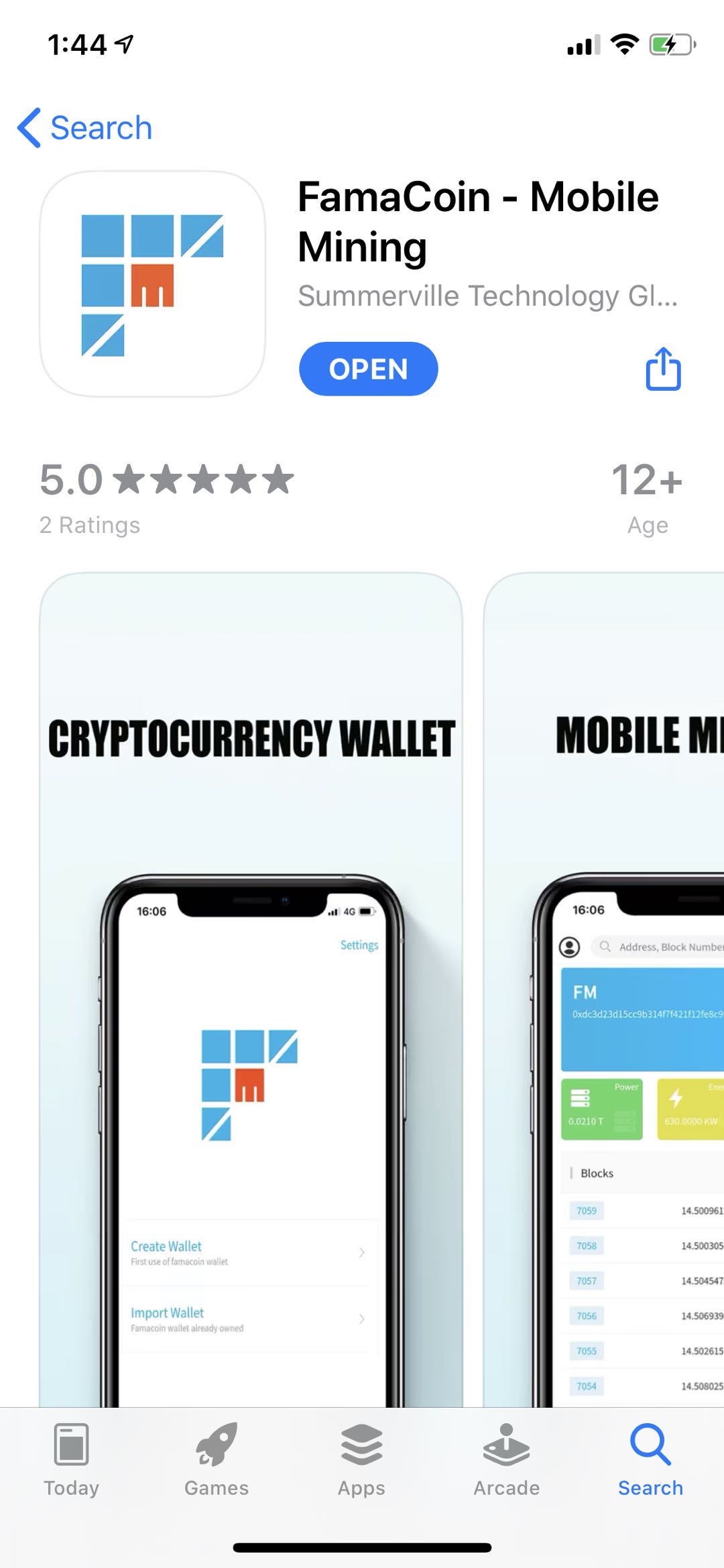

1、伪装性:骗子通过伪装成合法的挖矿平台或应用程序,诱骗用户下载并安装。

2、隐蔽性:骗子利用技术手段隐藏诈骗行为,使得用户难以察觉。

3、诱导性:通过虚假宣传、高额回报等手段诱导用户参与挖矿活动。

4、技术复杂性:骗子利用先进的网络技术、大数据分析等技术手段实施诈骗行为。

数据整合方案设计

针对手机挖矿骗局的数据整合方案主要包括以下几个环节:

1、数据收集:通过合法或非法手段收集用户的个人信息、交易记录等数据。

2、数据分析:对收集到的数据进行清洗、整理、分析,以了解用户的需求和习惯。

3、数据应用:根据分析结果制定针对性的诈骗策略,并通过手机应用程序等平台实施诈骗行为。

4、数据监控与更新:实时监控数据变化,及时调整诈骗策略,以适应不断变化的市场环境。

实施效果与面临的挑战

手机挖矿骗局在实施过程中取得了一定的效果,骗子通过数据整合等手段精准地实施诈骗行为,使得许多不明真相的用户上当受骗,这一过程中也面临着诸多挑战:

1、技术挑战:随着技术的发展和监管政策的加强,骗子的诈骗手段不断被揭露和打击,需要不断更新技术手段以适应市场环境。

2、数据安全挑战:在数据收集和分析过程中,如何保障用户数据安全成为一大挑战,一旦数据泄露或被滥用,将给用户带来严重损失。

3、监管挑战:随着手机挖矿骗局的不断发展,监管部门面临着越来越大的监管压力,如何制定有效的监管政策并落到实处成为一大难题。

面对这些挑战,应对策略主要包括以下几个方面:

1、加强技术研发:不断更新技术手段,提高诈骗行为的隐蔽性和欺骗性。

2、强化数据安全保护:加强数据安全管理和技术防护,确保用户数据安全。

3、完善监管政策:制定更加严格的监管政策,加大对违法行为的打击力度。

4、提高用户安全意识:加强宣传教育,提高用户对手机挖矿骗局的认知和防范意识。

手机挖矿骗局是一种利用区块链技术和虚拟货币热度进行非法牟利的欺诈行为,本文全面分析了手机挖矿骗局的全过程,强调了数据整合在其中的重要性以及面临的挑战与应对策略,随着技术的不断发展和监管政策的加强,手机挖矿骗局将会受到越来越大的打击,我们也要认识到数字化转型带来的机遇与挑战并存的现象,在推动数字化转型的过程中,我们需要加强技术研发和安全管理,提高用户的安全意识和防范能力,以应对各种挑战和威胁,政府和企业也需要加强合作与沟通,共同营造良好的数字化转型环境,随着技术的不断进步和监管政策的完善,我们相信手机挖矿骗局等欺诈行为将会得到有效遏制,区块链技术和虚拟货币的发展将更加健康和可持续。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号